- Accueil

- /

- Concepts & Notions

- /

- Qu'est-ce qu'un SIEM et ses avantages pour la gestion de la sécurité et de la conformité?

Qu'est-ce qu'un SIEM et ses avantages pour la gestion de la sécurité et de la conformité?

Les praticiens de la sécurité ont aujourd’hui plus d’outils à leur disposition que jamais, ce qui rend d’autant plus important pour eux de connaitre la valeur de chacun d’entre eux.

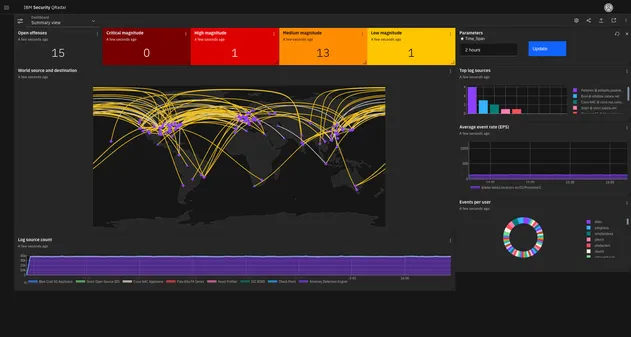

L’un des outils infosec les plus importants est le SIEM (Security Information and Event Management System) ou en bon français : système de gestion des informations et des évènements de sécurité. Un SIEM offre une visibilité en temps réel des évènements de sécurité sur l’ensemble de l’infrastructure informatique d’une organisation.

Nous allons découvrir cet outil incontournable de la sécurité. Si vous aimez les acronymes en tout genre, vous allez être servie !

Qu’est-ce qu’un système de gestion des informations et des évènements de sécurité ?

Les SIEM sont la fusion de deux technologies : la gestion des informations de sécurité (SIM) et la gestion des évènements de sécurité (SEM). C’est un système d’orchestration des données très efficace pour gérer les menaces en constante évolution ainsi que la conformité règlementaire et le reporting.

Un SIEM collecte des données provenant de toutes les parties de l’infrastructure informatique de votre organisation et les stocke dans un emplacement central. Ces données comprennent les journaux des pare-feux, des routeurs, des serveurs, des applications et d’autres périphériques réseau.

L’intérêt de cette démarche est d’obtenir une vue d’ensemble des risques et de la posture de sécurité en un coup d’œil. Plutôt que de s’en remettre aux utilisateurs pour obtenir manuellement des alertes de chaque appareil ou application de votre environnement (ce qui serait excessivement lourd), le SIEM agrège ces informations et peut même les synthétiser pour créer des alertes qui fournissent des informations utiles pour remédier aux problèmes.

Les SIEM fournissent également des analyses qui permettent de détecter les risques, les menaces et les activités suspectes en temps quasi réel ou de fournir une analyse des tendances à long terme de ces problèmes, ce qui est utile pour les examens de sécurité, les audits et la vérification de la conformité.

Comment fonctionne un SIEM ?

Au niveau le plus élémentaire, toutes les solutions SIEM effectuent un certain niveau d’agrégation, de consolidation et de tri des données afin d’identifier les menaces et de respecter les exigences de conformité des données. Il existe un certain nombre de solutions qui varient sur les capacités, mais globalement elles offrent les mêmes fonctionnalités de base.

Gestion des journaux / logs

Un SIEM capture les données d’évènements provenant d’un large éventail de sources sur l’ensemble du réseau d’une organisation. Les journaux et les données de flux provenant des utilisateurs, des applications, des actifs, des environnements en nuage et des réseaux sont collectés, stockés et analysés en temps réel, ce qui donne aux équipes informatiques et de sécurité la possibilité de gérer automatiquement les journaux d’évènements et les données de flux réseau de leur réseau dans un emplacement centralisé.

Certaines solutions SIEM intègrent également des flux de renseignements sur les menaces provenant de tiers, afin de corréler leurs données de sécurité internes avec des signatures et des profils de menaces préalablement reconnus. L’intégration avec des flux de menaces en temps réel permet aux équipes de bloquer ou de détecter de nouveaux types de signatures d’attaques.

Corrélation et analyse des évènements

La corrélation d’évènements est un élément essentiel de toute solution SIEM. Grâce à des analyses avancées permettant d’identifier et de comprendre des modèles de données complexes, la corrélation d’évènements fournit des informations permettant de localiser et d’atténuer rapidement les menaces potentielles pour la sécurité des entreprises. Les solutions SIEM améliorent considérablement le temps moyen de détection (MTTD : mean time to detect) et le temps moyen de réponse (MTTR : mean time to resond ) des équipes de sécurité informatique en déchargeant les flux de travail manuel associés à l’analyse approfondie des évènements de sécurité.

Surveillance des incidents et alertes de sécurité

Parce qu’elles permettent une gestion centralisée des infrastructures sur site et en nuage, les solutions SIEM sont capables d’identifier toutes les entités de l’environnement informatique. La technologie SIEM peut ainsi surveiller les incidents de sécurité pour tous les utilisateurs, appareils et applications connectés, tout en classant les comportements anormaux dès qu’ils sont détectés sur le réseau. Grâce à des règles de corrélation prédéfinies et personnalisables, les administrateurs peuvent être alertés immédiatement et prendre les mesures appropriées pour atténuer les problèmes avant qu’ils ne se matérialisent en problèmes de sécurité plus importants.

Gestion de la conformité et rapports

Les solutions SIEM sont un choix populaire pour les organisations soumises à différentes formes de conformité règlementaire. En raison de la collecte et de l’analyse automatisées des données qu’il fournit, le SIEM est un outil précieux pour recueillir et vérifier les données de conformité dans l’ensemble de l’infrastructure de l’entreprise.

Les Systèmes de gestion des informations et des évènements de sécurité peuvent générer des rapports de conformité en temps réel pour PCI-DSS, GDPR, HIPPA, SOX et d’autres normes de conformité, réduisant ainsi la charge de la gestion de la sécurité et détectant rapidement les violations potentielles afin de pouvoir y remédier. De nombreuses solutions SIEM sont livrées avec des modules complémentaires préconstruits et prêts à l’emploi qui peuvent générer des rapports automatisés conçus pour répondre aux exigences de conformité.

Les SIEM sont-ils la seule solution pour fournir des analyses d’évènements et de sécurité ?

Les SIEM font partie d’une catégorie plus large d’outils et de plateformes qui permettent d’observer et de surveiller les systèmes informatiques, généralement pour maintenir des conditions de fonctionnement optimales ou répondre à des incidents. En général, ces outils permettent l’agrégation d’informations critiques sur les systèmes et, dans certains cas, l’automatisation des actions visant à résoudre les alertes et les problèmes qui surviennent au sein des systèmes informatiques. Parmi les autres exemples d’outils de ce type, citons les plateformes de détection et de réponse étendues (XDR) ainsi que les plateformes SOAR (Security Orchestration Automation and Reponse).

SIEM versus SOAR

L’un des principaux aspects des plateformes d’automatisation de l’orchestration de la sécurité et de la réponse (SOAR) est que, comme les SIEM, elles s’intègrent à d’autres appareils et services de sécurité, mais elles sont principalement destinées à automatiser les tâches de routine essentielles au maintien des configurations optimales de ces systèmes. Les organisations de sécurité créent souvent des « runbooks « qui expliquent comment gérer les systèmes de sécurité critiques. Certaines plateformes, comme Splunk, intègrent à la fois les fonctionnalités des SIEM et des SOAR pour créer une plateforme plus complète.

SIEM versus XDR

Tout comme les SIEM et les SOAR, les solutions de détection et de réponse étendues (XDR) s’intègrent à une grande variété de systèmes pour fournir des analyses et des mesures qui éclairent la prise de décision en matière d’informatique et de sécurité. Cependant, l’objectif principal de XDR est la détection des menaces. Les informations et les contrôles sont intégrés de manière à permettre la détection immédiate d’éléments tels que les menaces persistantes avancées, les logiciels malveillants et les risques connexes.

Comment utiliser les SIEM ?

Généralement les Systèmes de gestion des informations et des évènements de sécurité:

- Identifier : Les SIEM identifient les risques que vous n’auriez peut-être pas remarqués en observant isolément les alertes des appareils de sécurité.

- Hiérarchiser : En mettant en œuvre une logique de base, vous pouvez créer un moyen de schématiser et de catégoriser les comportements et les activités qui sont anormaux, risqués ou qui constituent une priorité d’enquête.

- Analyser : Les SIEM fournissent des données à long terme qui peuvent être utilisées pour corréler l’activité afin de déterminer les tendances qui informeront et amélioreront vos opérations de sécurité.

- Résoudre : En agrégeant les déclencheurs et les contrôles, les SIEM vous donnent plus d’options pour remédier à un incident ayant un impact sur plusieurs systèmes.

Les SIEM peuvent être utilisés de plusieurs manières pour améliorer la posture de sécurité globale de votre organisation : Tout d’abord, grâce à sa capacité à collecter et à analyser les données des journaux provenant de plusieurs sources en temps réel, vous pouvez l’utiliser comme un système d’alerte précoce ; si quelque chose de suspect se produit sur votre réseau dans les minutes ou même les secondes qui suivent, vous pourrez agir immédiatement avant que de graves dommages ne soient causés.

De plus, grâce à ses capacités de reporting complètes - y compris des tableaux de bord avec des visuels interactifs - vous pourrez obtenir un aperçu rapide des tendances de votre trafic, ce qui vous aidera à mieux comprendre qui pourrait cibler vos systèmes ou quelles sont les faiblesses de vos défenses. Enfin, en automatisant certains processus tels que les alertes ou les flux d’investigation - qui auraient autrement pris beaucoup de temps manuellement - vous pourrez libérer des ressources afin qu’elles puissent se concentrer sur des initiatives plus stratégiques plutôt que sur des tâches banales comme la recherche d’anomalies dans les journaux.

Les avantages de mettre en place un SIEM

A ce stade vous êtes probablement déjà convaincu des bénéfices et avantages de la mise en place d’un tel système. Les solutions SIEM profitent aux entreprises de diverses manières et sont devenues un élément important de la rationalisation des flux de travail en matière de sécurité.

Reconnaissance avancée des menaces en temps réel

Les solutions de surveillance active SIEM sur l’ensemble de votre infrastructure réduisent considérablement le délai nécessaire pour identifier et réagir aux menaces et vulnérabilités potentielles du réseau, contribuant ainsi à renforcer la posture de sécurité à mesure que l’organisation se développe.

Audit de conformité règlementaire

Les solutions SIEM permettent de centraliser les audits et les rapports de conformité sur l’ensemble de l’infrastructure d’une entreprise. L’automatisation avancée rationalise la collecte et l’analyse des journaux système et des évènements de sécurité afin de réduire l’utilisation des ressources internes tout en respectant des normes strictes en matière de rapports de conformité.

Mener des enquêtes médicolégales

Les solutions SIEM sont idéales pour mener des enquêtes criminalistiques numériques après un incident de sécurité. Les solutions SIEM permettent aux organisations de collecter et d’analyser efficacement les données des journaux de tous leurs actifs numériques en un seul endroit. Elles ont ainsi la possibilité de recréer des incidents passés ou d’en analyser de nouveaux pour enquêter sur les activités suspectes et mettre en place des processus de sécurité plus efficaces.

Évaluer et rendre compte de la conformité

L’audit et le rapport de conformité sont des tâches à la fois nécessaires et difficiles pour de nombreuses organisations. Les solutions SIEM réduisent considérablement les dépenses en ressources nécessaires à la gestion de ce processus en fournissant des audits en temps réel et des rapports à la demande sur la conformité règlementaire chaque fois que cela est nécessaire.

Automatisation pilotée par l’IA

Les solutions SIEM nouvelle génération d’aujourd’hui s’intègrent à de puissantes fonctionnalités d’orchestration, d’automatisation et de réponse en matière de sécurité (SOAR), ce qui permet aux équipes informatiques de gagner du temps et des ressources dans la gestion de la sécurité de l’entreprise.

Grâce à un apprentissage automatique profond qui s’adapte automatiquement au comportement du réseau, ces solutions peuvent gérer des protocoles complexes d’identification des menaces et de réponse aux incidents en beaucoup moins de temps que les équipes physiques.

D’ailleurs, l’IA prendra de plus en plus d’importance dans l’avenir du SIEM, car les capacités cognitives améliorent les capacités de décision du système. Elle permettra également aux systèmes de s’adapter et de se développer à mesure que le nombre de endpoints augmente. Alors que l’IoT, le cloud, le mobile et d’autres technologies augmentent la quantité de données qu’un outil SIEM doit consommer, l’IA offre le potentiel d’une solution qui prend en charge davantage de types de données et une compréhension complexe du paysage des menaces à mesure qu’il évolue.

Amélioration de l’efficacité organisationnelle

En raison de la meilleure visibilité des environnements informatiques qu’il offre, le SIEM peut être un moteur essentiel de l’amélioration de l’efficacité interdépartementale. Avec une vue unique et unifiée des données du système et un SOAR intégré, les équipes peuvent communiquer et collaborer efficacement lorsqu’elles répondent aux évènements perçus et aux incidents de sécurité.

Surveillance des utilisateurs et des applications

Avec la popularité croissante du travail à distance, des applications SaaS et des politiques BYOD (Bring Your Own Device), les entreprises ont besoin du niveau de visibilité nécessaire pour atténuer les risques réseau en dehors du périmètre traditionnel. Les solutions SIEM suivent toute l’activité réseau de tous les utilisateurs, appareils et applications, ce qui améliore considérablement la transparence de l’ensemble de l’infrastructure et permet de détecter les menaces, quel que soit le lieu d’accès aux actifs et services numériques.

Avez-vous besoin d’un SIEM ?

Une solution SIEM est un outil essentiel pour toute organisation qui souhaite avoir une visibilité complète de son infrastructure informatique et se protéger contre les cybermenaces potentielles.

En collectant des données provenant de plusieurs sources sur le réseau d’une organisation, un SIEM peut fournir un aperçu en temps quasi réel des activités suspectes sur le réseau ainsi que des rapports détaillés sur les tendances de l’environnement au fil du temps.

Il est ainsi plus facile pour les professionnels de la sécurité de surveiller de manière proactive leurs réseaux à la recherche de menaces éventuelles, tout en garantissant des temps de réponse rapides lorsque des incidents se produisent.

En fin de compte, la mise en place d’une solution SIEM efficace permet aux organisations d’avoir la certitude que leurs systèmes sont sécurisés et protégés contre les acteurs malveillants qui pourraient tenter d’exploiter les vulnérabilités de leurs systèmes ou réseaux.

Pour aller plus loin

Gestion de la sécurité des données : Par où commencer ?

Découvrez comment gérer la sécurité des données dans les environnements hybrides. Les risques potentiels et les mesures à prendre pour protéger vos données

Lire l'article → Sécurité & conformitéMicrosoft Security Copilot : le nouvel assistant pour la cybersécurité dopé à l'IA GPT-4

Décrouvrez en plus sur Microsoft Security Copilot, alimenté par l'IA générative GPT-4 d'OpenAI et le modèle propre à Microsoft en matière de sécurité.

Lire l'article → Sécurité & conformitéLes 5 stratégies de piratage qui vous porteront préjudice en 2022

Découvrez les 5 stratégies de piratage qui nuiront aux entreprises en 2023. Apprenez comment prévenir les attaques et protéger vos données !

Lire l'article → Sécurité & conformité5 étapes pour améliorer la sécurité et la conformité de vos données en entreprise

Découvrez comment vous adapter aux réglementations sur la confidentialité des données pour éviter les amendes sévères et se mettre en conformité.

Lire l'article →