- Accueil

- /

- Sécurité & conformité

- /

- 3 Indicateurs à surveiller en cas d'usurpation d'identité en entreprise (Business Email Compromise - BEC)

3 Indicateurs à surveiller en cas d'usurpation d'identité en entreprise (Business Email Compromise - BEC)

Une majorité de brèches en 2020 étaient liées à des courriels compromis et/ou à des identifiants d’utilisateur volés, notamment à cause de la compromission de courriels d’entreprise.

La cybercriminalité est en hausse pendant la pandémie, et chez Ostraca, nous voyons augmenter les incidents de sécurité. Qu’il s’agisse d’attaques par hameçonnage liées au covid19, ou de connexions suspectes d’employés travaillant à domicile, nous avons assisté à une recrudescence des attaques par courrier électronique, y compris l’usurpation de la messagerie professionnelle, communément appelé BEC pour Business Email Compromise.

Les escroqueries par BEC ont augmenté l’année dernière, et ne sont pas prêtent à diminuer cette année. Les dernières données du rapport 2020 de Verizon, Data Breach Investigations Report, confirment que la majorité des brèches (plus de 67 %) impliquent des courriels et/ou des informations d’identification d’utilisateurs compromis, y compris cette variante d’attaque par courriel.

Et bien que les attaques BEC ne représentent qu’un faible pourcentage des attaques par courrier électronique, si elles réussissent, elles comportent un risque financier plus important en raison des montants substantiels extorqués aux victimes. L’Internet Crime Complaint Center (IC3) du FBI rapporte que les escroqueries BEC ont coûté aux organisations un total de 1,8 milliards de dollars rien que sur l’année 2020, avec un nombre record de 791 790 plaintes.

Nous avons observé plusieurs tactiques d’ingénieries sociales pour inciter les victimes à se laisser prendre au piège de ces attaques, et cela se manifeste sous la forme d’indicateurs assez spécifiques, que nous allons vous détailler dans cet article.

Qu’est-ce que la corruption des e-mails d’entreprise ?

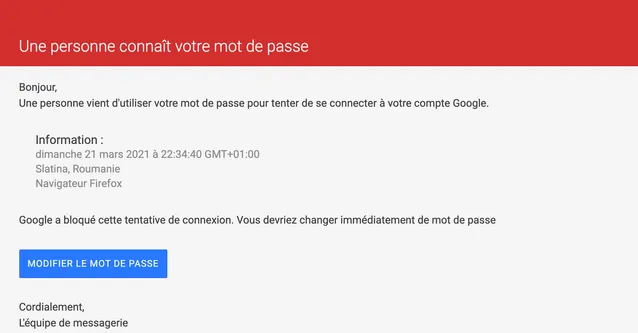

Anciennement appelées escroqueries de type “Man-in-the-Email« , on parle de BEC lorsqu’un cybercriminel utilise un compte de messagerie professionnelle compromis dans le but d’effectuer une transaction financière frauduleuse avec des employés ou des cadres peu méfiants. Il s’agit d’une tactique populaire utilisée par les cybercriminels individuels et le crime organisé depuis des années. Cela exige une certaine sophistication dans l’ingénierie sociale, l’envoi d’e-mails et de la persistance pour atteindre la cible visée par le criminel. Et si l’employé, peu méfiant, se fait duper, les entreprises peuvent perdre des millions de dollars en quelques clics.

Souvent, ils se font passer pour un PDG ou un cadre autorisé à effectuer des virements électroniques. Par ailleurs, les fraudeurs effectuent des recherches minutieuses et surveillent de près leurs victimes potentielles et leurs organisations.

Certains des exemples de messages électroniques ont des sujets contenant des mots tels que paiement, transfert et urgent, entre autres. Voici les 5 types d’escroqueries BEC :

- Le système de la fausse facture - Les entreprises ayant des fournisseurs étrangers sont souvent visées par cette tactique, dans laquelle les attaquants se font passer pour les fournisseurs et demandent des transferts de fonds pour des paiements sur un compte appartenant aux fraudeurs.

- Fraude au PDG - Les attaquants se font passer pour le PDG de l’entreprise ou pour un dirigeant et envoient un courriel aux employés du service financier, leur demandant de transférer de l’argent sur le compte qu’ils contrôlent.

- Compromis de compte - Le compte e-mail d’un cadre ou d’un employé est piraté et utilisé pour demander le paiement de factures à des fournisseurs figurant dans leurs contacts e-mail. Les paiements sont ensuite envoyés sur des comptes bancaires frauduleux.

- Usurpation d’identité d’avocat - Les attaquants se font passer pour un avocat ou une personne du cabinet d’avocats censée être en charge d’affaires cruciales et confidentielles. Normalement, ces fausses demandes se font par courriel ou par téléphone, et pendant la fin de la journée de travail.

- Vol de données - Les employés des services des ressources humaines et de la comptabilité sont ciblés pour obtenir des informations personnelles identifiables (PII) des employés et des cadres. Ces données peuvent être utilisées pour de futures attaques.

Comme ces attaques ne comportent pas de liens ou de pièces jointes malveillants, elles peuvent échapper aux solutions traditionnelles. La formation et la sensibilisation des employés peuvent aider les entreprises à repérer ce type d’escroquerie.

Indicateur #1 : Faux e-mails provenant de la hiérarchie

Les attaquants envoient un message électronique qui semble provenir d’un supérieur hiérarchique (dirigeant, cadre) faisant une demande légitime, comme dans ces exemples :

- Un fournisseur avec lequel votre entreprise traite régulièrement envoie une facture avec un RIB mis à jour.

- Le PDG d’une entreprise demande à son assistant d’acheter des dizaines de chèques-cadeaux pour récompenser les employés. Elle demande les numéros de série pour pouvoir les envoyer par e-mail immédiatement.

- Un cadre soumet la facture d’un prestataire connu de l’entreprise à la comptabilité pour un règlement.

Aucune entreprise ne veut considérer ses clients, ses fournisseurs ou ses partenaires comme un risque, mais il est sage pour certaines organisations d’être à l’affût de ces techniques.

Voici la liste des principaux “drapeaux rouges” en matière de compromission d’e-mails d’entreprise :

- Urgence inexpliquée

- Changements de dernière minute dans les instructions de virement ou les informations sur le compte du destinataire

- Changements de dernière minute dans les plates-formes de communication établies ou les adresses de comptes de messagerie.

- Communications uniquement par courrier électronique et refus de communiquer par téléphone ou par des plateformes vocales ou vidéo en ligne.

- Demandes de paiement anticipé de services qui n’ont pas été exigés auparavant.

Indicateur #2 : Faux clients potentiels

Cette indicateur est un peu plus complexe à déceler, et pour cause. Le “nouveau client” à l’étranger s’avère être une fraude inexistante qui cherche à obtenir des informations pour lancer une attaque BEC.

Le “nouveau client” peut commencer les négociations en donnant l’impression d’être un nouveau client, mais il est en fait la marionnette d’un attaquant. Ces derniers disposent de réseaux de sites de phishing qui servent de fausses façades pour lancer divers processus commerciaux et en observer les effets - cette méthode est en quelque sorte un “business portscan”. Les attaquants peuvent également utiliser ces sites pour envoyer des courriels de phishing contenant des liens qui téléchargent un ransomware sur la machine de la victime. Cette technique fonctionne bien, car ils savent que les employés sont plus susceptibles d’ouvrir les e-mails d’un client potentiel - surtout si une vente future est possible.

Les attaquants peuvent utiliser plusieurs marionnettes différentes pour inspecter différents processus commerciaux. Les faux fournisseurs peuvent recueillir des informations sur le processus de facturation tandis que les faux clients découvrent des informations sur les personnes impliquées dans les ventes et la facturation des clients. Ces marionnettes recueillent les noms, les titres et les coordonnées des principaux employés, ainsi que des copies des images des signatures de courrier électronique et d’autres actifs qui seront utilisés ultérieurement dans l’escroquerie BEC.

Indicateur #3 : Demande de communication avec WhatsApp, ect ..

Le dernier indicateur distinctif est particulièrement efficace pendant la pandémie de coronavirus, au cours de laquelle chaque organisation a été contrainte de modifier ses modes de communication habituels, et les demandes de stratégies de communication différentes avec les clients et les fournisseurs ne sont pas rares.

Méfiez-vous de ces demandes de communication étranges ou hors cadre et veillez à traiter les liens et les pièces jointes de ces demandes avec une grande méfiance. Méfiez-vous particulièrement des demandes d’utilisation de WhatsApp ou d’autres applications de messagerie similaires pour communiquer. WhatsApp est une source majeure d’attaques en un-clic pour iOS et Android; avec une nouvelle vulnérabilité en un clic découverte dans le client WhatsApp en février 2020. Il s’agit d’une voie d’accès facile aux e-mails de l’entreprise par le biais du téléphone ou de l’appareil mobile compromis d’un employé. L’attaquant peut insister sur le fait que cela est nécessaire en raison des changements dans les processus habituels imposés par la pandémie, ou pour une communication “plus rapide” ou “meilleure”.

Si l’attaquant parvient à compromettre un téléphone mobile ou un poste de travail, cela signifie qu’il a désormais la possibilité de pénétrer dans votre “boucle de décision”, c’est-à-dire le processus que vous et votre organisation utilisez pour prendre des décisions, notamment sur la manière de répondre aux incidents de sécurité potentiels. En ayant accès à un compte de messagerie individuel de l’entreprise, ils peuvent rapidement découvrir l’identité des décideurs et savoir qui a le pouvoir de signature.

À l’instar d’un pirate qui cartographie un réseau, puis usurpe les ordinateurs qui s’y trouvent, ils pourraient cartographier l’intérieur de votre entreprise et même envoyer des courriels en se faisant passer pour des représentants légitimes de votre société (Indicateur #1). Nous avons observé que certains attaquants utilisent cette technique en envoyant des demandes confuses ou contradictoires à divers membres du personnel de l’entreprise et en observant les résultats. Un attaquant sophistiqué peut déduire un nombre surprenant de choses de ces interactions et même interférer avec les tentatives d’enquête sur ses actions.

Sensibilisez les employés les plus exposés au risque de corruption des e-mails d’entreprise

Vous devez utiliser les conseils suivants pour éviter que les utilisateurs ne tombent dans le piège d’une escroquerie de type BEC. Ces conseils sont d’une importance capitale pour les personnes qui disposent d’un pouvoir budgétaire, d’informations d’identification pour accéder aux comptes financiers ou d’un pouvoir exécutif.

Nous recommandons une formation avancée de sensibilisation à la sécurité pour tous les cadres et le personnel impliqués dans les achats, la facturation, l’expédition, la réception ou tout autre processus commercial externe sur les indicateurs d’activité ou d’intention malveillante afin de réduire le risque de compromission des e-mails commerciaux.

- Vérifier l’adresse électronique utilisée pour envoyer les courriels, en particulier lorsqu’on utilise un appareil mobile ou portable, en s’assurant que l’adresse électronique et le nom de l’expéditeur correspondent.

- Assurez-vous que les URL contenues dans l’e-mail sont légitimes en passant la souris sur les liens avant de cliquer dessus. Si l’URL du lien ne correspond pas à la description du lien, ne cliquez pas sur le lien.

- Faites attention aux hyperliens qui peuvent contenir des fautes d’orthographe du nom de domaine réel.

- Soyez sceptique quant aux changements de dernière minute dans les instructions de câblage ou les informations sur le compte du destinataire.

- Ne contactez pas le vendeur par le biais du numéro de téléphone fourni dans le courriel ; vérifiez tout changement et toute information par le biais du contact figurant dans le dossier.

Ces conseils de sensibilisation à la sécurité nécessitent à la fois une formation et une pratique de l’utilisateur

Bonus

Jigsaw et Google mettent à disposition un quiz interactif sur le phishing pour aider les employés les plus susceptibles d’être ciblés par des tentatives de type BEC à savoir ce qu’ils doivent rechercher dans un courriel suspect.

Pour aller plus loin

Hameçonnage par téléphone (Vishing) : Prévention, Détection et Réaction face à l'Escroquerie Téléphonique Sophistiquée

Prévention, détection et réaction face au hameçonnage par téléphone. Guide complet pour vous protéger de cette arnaque en pleine expansion.

Lire l'article → Sécurité & conformitéSe créer une fausse identité en ligne pour se protéger : Comment fonctionne un Sock Puppet Account ?

Créez des faux comptes pour protéger votre identité en ligne. Décriptage des dérives et comment ils sont utilisés pour la désinformation à grande échelle.

Lire l'article → Sécurité & conformitéLes 5 stratégies de piratage qui vous porteront préjudice en 2022

Découvrez les 5 stratégies de piratage qui nuiront aux entreprises en 2023. Apprenez comment prévenir les attaques et protéger vos données !

Lire l'article → Sécurité & conformitéFuite des données médicales : Que faire après la violation de vos données de santé ?

Découvrez que faire après une violation de données médicales. Apprenez comment vous protéger et réduire le risque de vol d'identité.

Lire l'article →